Ebooki: Informatyka

Wazuh jest rozbudowanym rozwiązaniem, które obsługuje wiele funkcji i sprawdzi się w różnych scenariuszach. Głównym zadaniem Wazuha jest analiza danych związanych z bezpieczeństwem, pochodzących z różnych agentów, wykrywanie zagrożeń... więcej >

do koszyka

Przykłady ostatnich konfliktów zbrojnych dowodzą, że podstawowym warunkiem osiągnięcia celu prowadzonych konfliktów jest zniszczenie lotnictwa w początkowym okresie wojny. Wyeliminowanie z walki lotnictwa jako środka walki wysoce... więcej >

do koszyka

Książka JavaScript funkcyjnie to przegląd zrównoważonego i pragmatycznego programowania funkcyjnego w języku JavaScript.Programowanie funkcyjne to potężny paradygmat strukturyzacji kodu, który pozwala tworzyć niezawodne, weryfikowalne i... więcej >

do koszyka

Komputer nie zawsze działa tak, jak powinien. Co gorsza, czasem możesz spędzić godziny nad rozwiązaniem problemu czy wykonaniem jakiegoś zadania. Na szczęście możesz skorzystać z bogatego doświadczenia autorów tej książki, zamiast... więcej >

do koszyka

Publikacja zajmuje się problematyką komunikacji w społeczeństwie sieci, jej aspektem w zakresie technologii, bezpieczeństwa i zmiany... więcej >

do koszyka

Opanowanie wielu współczesnych idei programistycznych może stanowić ogromne wyzwanie dla początkującego programisty Java. Czy lepiej nauczyć się praktyk programowania obiektowego, takich jak programowanie sterowane testami, czy też idei... więcej >

do koszyka

Skrypt jest zbiorem ćwiczeń laboratoryjnych dotyczących projektowania instalacji inteligentnych w systemach KNX oraz LonMaker. Jest on podzielony na dwie części. W pierwszej przedstawiono podstawowe informacje na temat wspomnianych systemów,... więcej >

do koszyka

Monografia skierowana jest do środowisk, osób i użytkowników korzystających z nowoczesnych usług teleinformatycznych (e-usług), w tym głównie administracji publicznej (e-administracji) oraz studentów zajmujących się tą problematyką.W... więcej >

do koszyka

W dzisiejszych czasach bardzo ważne jest podjęcie autentycznie i autonomicznie krytycznej refleksji nad konsekwencjami informatycznego uwikłania cywilizacji, wolnej od podświadomych determinizmów ideologicznych, technologicznych i... więcej >

do koszyka

Głównym celem publikacji jest przedstawienie problematyki dotyczącej cyberbezpieczeństwa z uwzględnieniem systemowego podejścia do tej problematyki, bazującego na normach międzynarodowych z zakresu bezpieczeństwa informacji. Celem... więcej >

do koszyka

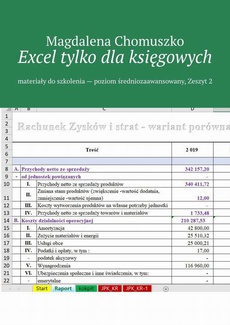

Kolejny zeszyt z materiałami do szkolenia, które prezentuje jak zasilić danymi z pliku JPK_KR dowolny raport. W niniejszych materiałach zagadnienie przedstawione jest na przykładzie rachunku zysków i strat, lecz w oparciu o wiedzę ze... więcej >

do koszyka

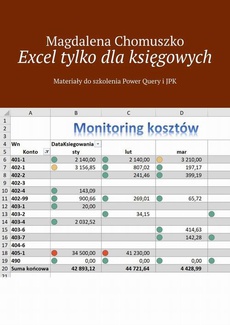

Niniejsza książeczka jest materiałem uzupełniającym do bezpłatnego szkolenia Power Query i JPK. I książka i szkolenie prezentuje bardzo przydatną wiedzę do wykorzystania w pracy... więcej >

do koszyka